Suryayusra M Kom - Authorized Learning Partner Certificate FCNS Security Information System Chapter 1

Suryayusra M Kom is an Authorized Learning Partner for FCNS Security Information System Chapter 1. The course assessment includes written

- Uploaded on | 1 Views

-

beverleyryan

beverleyryan

About Suryayusra M Kom - Authorized Learning Partner Certificate FCNS Security Information System Chapter 1

PowerPoint presentation about 'Suryayusra M Kom - Authorized Learning Partner Certificate FCNS Security Information System Chapter 1'. This presentation describes the topic on Suryayusra M Kom is an Authorized Learning Partner for FCNS Security Information System Chapter 1. The course assessment includes written. The key topics included in this slideshow are . Download this presentation absolutely free.

Presentation Transcript

Slide1Suryayusra, M.KomEmail: suryayusra@mail.binadarma.ac.id Website: blog.binadarma.ac.id/suryayusra/ YM: suryayusra@yahoo.co.id Keamanan Sistem Informasi CHAP1 Authorized Learning Partner Certificate FCNS

Slide2Cara penilaian• Tugas, dalam bentuk tertulis atau praktikum; • Quiz, jawaban lisan/tertulis atau dalam bentuk praktikum; • Mid, jawaban dalam bentuk lisan tulisan atau dalam bentuk praktikum; • Ujian Semester, tertulis atau praktikum; • Kehadiran, sangat diperhitungkan. Kehadiran 20% MID 30% TUGAS 10% Ujian Semester 30% QUIZ 10%

Slide3Sertifikat level profesional

Slide4Perlunya KSIModul ini memberikan pengetahuan dasar dan keterampilan yang akan memungkinkan siswa untuk memahami penting dari keamanan jaringan, menerapkan keamanan untuk tingkat pengguna akhir, pemahaman prosedur dan kebijakan juga mengelola keamanan jaringan.

Slide5MANFAAT• Mahasiswa lebih kompeten dalam bidang keamanan komputer • Dapat menerapkan dalam dunia kerja • Meningkatkan kemampuan analisis • Bahan pemikiran untuk penelitian skripsi/tugas akhir • Memiliki sertifikat berstandar internasional

Slide6Pembahasan KSI 1. Essentials (inti) Keamanan 2. Esensi Prosedur Keamanan 3. Keamanan di Desktop 4. Windows Keamanan Administrasi 5. Ancaman Keamanan & Serangan 6. Keamanan internet 7. insiden Respon 8. Jaringan Protokol & Analisis 9. Kebijakan Keamanan 10. Penguatan Keamanan Fisik 11. IDS & IPS 12. Firewall & Honeypots

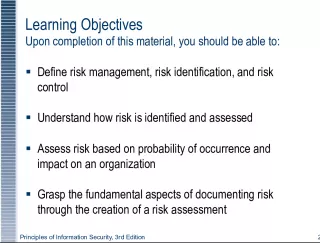

Slide7Sasaran KSI Setelah menyelesaikan KSI ini, para siswa akan dapat: - Mendefinisikan penting keamanan jaringan - Tahu bagaimana menerapkan sistem keamanan di desktop - Menunjukkan Mengadministrasikan keamanan di Windows dan Linux OS - Memahami Ancaman keamanan dan Serangan - Memahami respon insiden - Mampu Menganalisis protokol Jaringan - Memahami konsep IDS dan IPS - Pengenalan Firewall dan Honeypots - Memahami bagaimana menggunakan paket, filtering dan proxy - Mengamankan Modem, Router, OS, Web dan e-mail - Menilai kerentanan jaringan -Sebagai inspirasi untuk pembuatan Tugas Akhir (TA)

Slide8Ada pertanyaan ?

Slide9Pengertian- Memahami keamanan jaringan - Memahami tren ancaman keamanan dan konsekuensi - Memahami tujuan dari keamanan jaringan - Tentukan faktor yang terlibat dalam strategi jaringan aman

Slide10KSI ?keamanan jaringan : Proses dimana aset informasi digital yang dilindungi tujuan Tujuan: menjaga integritas melindungi kerahasiaan menjamin ketersediaan

Slide11KSI ?Keamanan memastikan bahwa pengguna: - Melakukan hanya tugas mereka dan yang berwenang untuk melakukan - Mendapatkan informasi hanya pada mereka yang berwenang untuk memiliki nya - Tidak ada kerusakan pada data, aplikasi, atau lingkungan operasi

Slide12Ancaman Keamananpencurian identitas Gangguan p rivasi A kses nirkabel (wireless)

Slide13Ancaman- integritas Jaminan bahwa data tidak diubah atau dihancurkan dengan cara tidak sah - kerahasiaan Perlindungan data dari pengungkapan yang tidak sah kepada pihak ketiga - ketersediaan Terus menerus operasi sistem komputasi

Slide14Penyebab Tidak AmanPenyebab ancaman keamanan jaringan : -Kelemahan teknologi - konfigurasi lemah - Kebijakan lemah /tidak pasti - kesalahan manusia

Slide15Teknologi lemah- TCP / IP (protocol) - sistem Operasi - peralatan jaringan

Slide16Konfigurasi lemah- account yang mudah ditebak - Sistem rekening dengan password yang mudah ditebak -K onfigurasi Layanan Internet lemah -Pengaturan standar yang tidak aman -K onfigurasi peralatan jaringan - Trojan horse program - Vandal = penambahan, penghapusan, atau pengubahan isi yang secara sengaja - virus

Slide17Kebijakan lemah- Kurangnya kebijakan keamanan tertulis - politik - Akses kontrol tidak diterapkan secara mudah - Software dan hardware instalasi dan perubahan tidak mengikuti kebijakan - Tidak ada rencana pemulihan bencana

Slide18Kesalahan manusia- kecelakaan - ketidaktahuan - beban Kerja - ketidakjujuran - peniruan - karyawan yang tidak puas

Slide19Tujuan Keamanan JaringanMencapai keadaan di mana setiap tindakan yang diijinkan/dilarang: - pencurian -men entukan cara otentikasi - mengidentifikasi keamanan - kontrol rahasia

Slide20Ada pertanyaan

Slide21Terima kasihHacker was here where were you?